Il phishing, ovvero le truffe informatiche: come riconoscerle

Il phishing è un tipo di truffa, un crimine che inganna le vittime inducendole a credere che il mittente del messaggio sia un ente o una persona reale, e chiede di condividere informazioni sensibili quali password e numeri di carte di credito.

Il phishing, ovvero le truffe informatiche: come riconoscerle

Il phishing è un tipo di truffa, un crimine che inganna le vittime inducendole a credere che il mittente del messaggio sia un ente o una persona reale, e chiede di condividere informazioni sensibili quali password e numeri di carte di credito.

Oggi cercheremo di insegnarvi a riconoscere questi “indicatori” di truffa, a ragionare con calma, senza fretta, a porvi delle domande prima di cliccare da qualche parte, o prima di rispondere con i propri dati personali.

SOMMARIO ARTICOLO

- Cos'è il phishing

- Un po di storia

- Tipologie di attacchi phishing

- Un riassunto degli indicatori di phishing

Vi sono mai arrivate strane email che vi chiedono di cliccare subito su un certo link, o di confermare dei dati personali, o che vi inducono un senso di urgenza perché affermano che sta per scadere un certo servizio, che dovete assolutamente rinnovare, pena la perdita di dati o altro?

Vi hanno mai mandato messaggi, email, whatsapp, dove vi dicono che avete vinto qualcosa, o che potete partecipare a un concorso, o vi promettono facili guadagni, o prestiti interessanti?

Ebbene, a queste domande il 99% di noi avrà risposto sì.

Perché la truffa informatica, o phishing, è una delle maniere più facili per estorcervi dati personali, password, e perché no, anche soldi.

Vediamo di capire meglio assieme di cosa si tratta, come riconoscere le email di phishing e come fare per proteggersi.

Una prima cosa fondamentale, che dovete ricordarvi durante tutta la lettura di questo articolo.

Le LEVE che sfruttano i truffatori sono DI SOLITO DUE:

- PAURA

- AVIDITA’

A queste due, le più sfruttate, possiamo aggiungere anche un trucco basato sull'EMPATIA, come vedremo più avanti.

Grazie a queste due particolari emozioni insite nell'animo umano, il truffatore ha vita facile, se voi non siete preparati a riconoscere i segnali.

Vediamo quindi nello specifico come vengono usate queste “leve” per ingannarvi e indurvi ad agire.

Tramite email, telefonate, SMS, il phishing colpisce VOI, non il vostro computer.

Inoltre il phishing, secondo un altro studio di qualche anno fa ma ancora valido, è trasversale a tutte le fasce di età e al sesso. Non è vero che le persone anziane cadono piu spesso vittima del phishing rispetto ai giovani, e anche fra uomini e donne le vittime sono equamente distribuite.

Quello che invece fa differenza è la CONOSCENZA e l’ATTENZIONE AGLI INDICATORI. È il sapere COSA GUARDARE, DOVE GUARDARE.

La tecnologia oggi costa poco ed è in mano a tutti, per pochi soldi, rispetto agli anni 90 o 2000. Uno smartphone, un tablet, un PC, oggi non sono piu prerogativa di “informatici maghi del computer” o di professionisti. Si vendono persino all’Aldi, ma poi chi ci insegna a usarli BENE e a non essere “il pollo” che si fa fregare perché tanto crede che sia tutto facile, e che “proprio lui non ci cascherà mai”?

Come nello sport della pesca ("fishing" in inglese, da “fish” = pesce), vi sono modi diversi di indurre la vittima ad abboccare all'amo, ma esiste una tattica di phishing più diffusa: La vittima riceve un'e-mail o un messaggio di testo, o anche telefonata, che imita (o "falsifica") una persona o organizzazione di cui si fida, ad esempio un collega, un istituto bancario o un ufficio governativo.

L'e-mail o il messaggio contiene informazioni volte a spaventare la vittima, con la richiesta di visitare un sito web e intraprendere azioni immediate per evitare conseguenze negative. (leva della PAURA)

Se l'utente "abbocca all'amo" e fa clic sul link riportato nel messaggio, viene indirizzato sull'imitazione di un sito web legittimo. La grafica è identica, i testi, le immagini. Solo a vederlo il sito appare quindi come reale. A questo punto, all'utente viene richiesto di accedere inserendo le proprie credenziali: nome utente e password. Se l'utente è abbastanza ingenuo da eseguire la richiesta, le informazioni inserite saranno trasmesse al criminale che potrà utilizzarle per rubare identità, intercettare accessi a conti bancari e vendere informazioni personali sul mercato nero.

A differenza di altri tipi di minacce online, il phishing non richiede competenze tecniche del truffatore particolarmente sofisticate. Infatti, "Il phishing è il tipo di attacco informatico più semplice, eppure è anche il più pericoloso ed efficace, poiché colpisce il computer più potente e vulnerabile del mondo: la mente umana".

I phisher non provano a sfruttare le vulnerabilità tecniche presenti nel sistema dei dispositivi, quindi difetti di Windows, del Mac o del telefono, ma fanno ricorso all'ingegneria sociale. Ingegneria sociale significa “fregare la persona”, non “fregare il computer”.

Dai dispositivi Windows agli iPhone, dai Mac agli Android, tutti i sistemi operativi possono essere soggetti agli attacchi di phishing, a prescindere dalla solidità del sistema di sicurezza. I criminali, infatti, spesso ricorrono al phishing proprio perché non riescono a rilevare nel PC nessuna vulnerabilità tecnica. Perché perdere tempo a cercare di penetrare un sistema dotato di diversi livelli di sicurezza quando è possibile ingannare le vittime facendosi consegnare direttamente la chiave di ingresso?

Spesso, il punto più debole di un sistema di sicurezza non è una falla nel codice informatico, bensì un utente che non verifica la provenienza di un'e-mail.

UN PO DI STORIA: come è nato il phishing

L'uso del termine viene in principio attribuito a un noto spammer e hacker della metà degli anni '90, Khan C Smith.

Inoltre, secondo i registri Internet, il primo phishing utilizzato e registrato pubblicamente risale al 2 gennaio 1996, in un newsgroup Usenet chiamato AOHell. In quest'epoca, America Online (AOL) è il primo fornitore al mondo di accessi a internet, con milioni di login al giorno e questo primato mette il portale al centro del mirino dei malintenzionati. Gli hacker e i pirati di software lo utilizzano per comunicare tra di loro e sferrare attacchi di phishing agli utenti del portale. Quando AOL corre ai ripari chiudendo AOHell, i criminali escogitano un'altra tecnica: inviano messaggi agli utenti AOL dichiarandosi dipendenti AOL e chiedendo loro di verificare gli account e trasmettere le informazioni di pagamento. La gravità del problema spinge AOL a inserire in tutte le e-mail e client di messaggistica istantanea un avviso in cui si informa che nessun dipendente AOL chiede agli utenti la trasmissione di password o informazioni di pagamento.

Negli anni 2000, il phishing sposta l'attenzione verso i sistemi di pagamento online. Diventa pratica comune tra i phisher l'attacco a clienti di istituti bancari e servizi di pagamento online; in alcuni casi, stando a successive ricerche, l'identità di alcuni utenti potrebbe persino essere stata individuata con precisione e abbinata all'ente bancario di riferimento. Anche i siti di social network, come Facebook o Whatsapp, diventano obiettivo primario del phishing, grazie alla presenza di informazioni personali utili per compiere furti di identità.

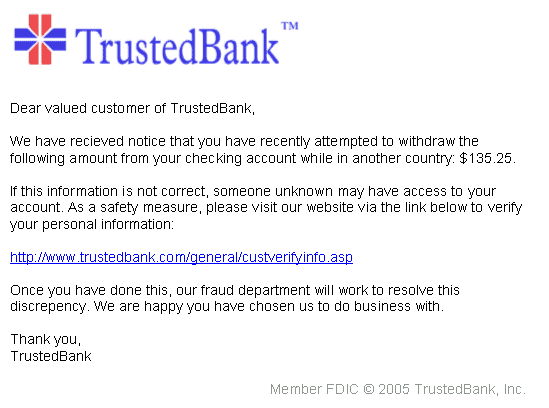

Nell'immagine sotto, una email di phishing bancario del 2005

I criminali registrano decine di domini (cioè di siti internet, i cui indirizzi iniziano con il WWW) che falsificano in modo talmente credibile, ad esempio, eBay e PayPal (due dei siti piu famosi di commercio elettronico e di pagamenti su Internet) da poter indurre gli utenti meno attenti a scambiarli per i siti ufficiali.

I clienti PayPal ricevono anche e-mail di phishing (contenenti link a siti web fasulli) con la richiesta di aggiornare il numero della carta di credito e altre informazioni di identificazione personale. Il primo attacco di phishing noto contro un istituto bancario viene riportato da The Banker (pubblicazione di proprietà di The Financial Times Ltd.) nel settembre 2003.

Entro la metà degli anni 2000, sul mercato nero è addirittura disponibile un software di phishing pronto all'uso. Al tempo stesso, gruppi di criminali informatici cominciano a organizzare sofisticate campagne di phishing. Le perdite causate dagli attacchi di phishing messi in atto in questo periodo ammontano, secondo la stima di un report Gartner compilato del 2007, a 3,2 miliardi di dollari ai danni di 3,6 milioni di adulti tra l'agosto del 2006 e l'agosto del 2007.

Tipologie di attacchi phishing

Sebbene vi siano molte tipologie di phishing, il comune denominatore di tutti gli attacchi è l'uso di un pretesto ingannevole per ottenere informazioni importanti.

Le principali categorie di phishing comprendono:

Spear phishing (da “spear”, in inglese “lancia”, l’arma)

Al contrario della maggior parte delle campagne globali di phishing, che si basano sull'invio di e-mail a quante più persone casuali, possibili, lo spear phishing è mirato. Lo spear phishing attacca un individuo o un'organizzazione specifica, spesso con contenuti personalizzati in base alla vittima o alle vittime.

Questa tipologia di phishing richiede un'analisi preliminare delle vittime volta a scoprire nomi, titoli lavorativi, indirizzi e-mail e altre informazioni simili.

I criminali fanno ricerche approfondite in Internet per abbinare tali informazioni sulle vittime ad altri dati che riguardano i colleghi, i nomi e i rapporti professionali di dipendenti chiave delle loro organizzazioni. Grazie a questa procedura, il phisher è in grado di redigere un'e-mail credibile.

Ad esempio, un obiettivo dello spear phishing potrebbe essere un dipendente il cui ruolo comprende il compito di autorizzare i pagamenti. L'e-mail sembra provenire da un dirigente dell'organizzazione che chiede al dipendente di trasmettere il pagamento di una grossa cifra al dirigente o a un fornitore dell'azienda (il link per il pagamento invia invece la cifra al criminale).

Lo Spear phishing rappresenta una grave minaccia per le imprese (e per i governi), con conseguenti costi molto elevati.

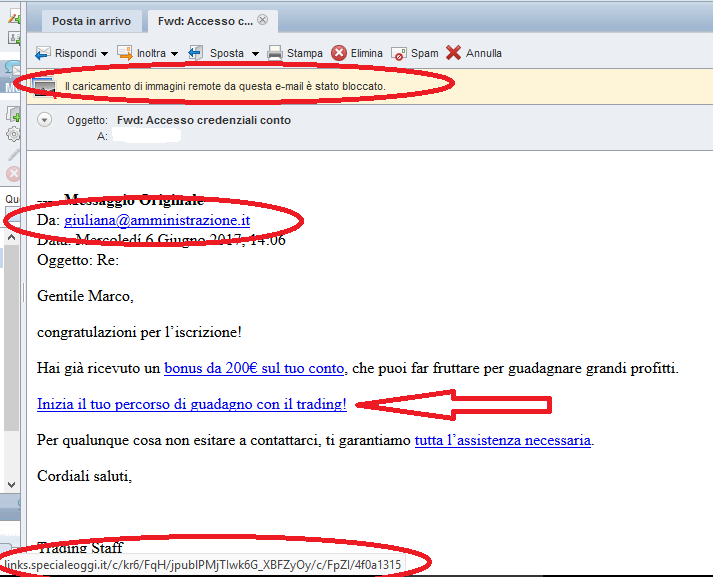

Nell'immagine un esempio di email in italiano di phishing che falsifica un'invito a provare una piattaforma di trading online.

Stando al rapporto del 2016 di un'indagine condotta su questo argomento, nel 2015 lo spear phishing è stato responsabile del 38% degli attacchi informatici alle imprese. Il costo medio degli attacchi di spear phishing ai danni delle imprese americane coinvolte è stato di 1,8 milioni di dollari a incidente.

Clone phishing

In questo tipo di attacco, i criminali fanno una copia, o clone, di e-mail legittime inviate in passato che contengono un link o un allegato. Quindi, il phisher sostituisce i link o i file allegati con corrispondenti dannosi simili a quelli reali. Facendo clic sul link o aprendo l'allegato, gli utenti autorizzano inconsapevolmente la penetrazione dei loro sistemi. A questo punto, il phisher è in grado di falsificare l'identità della vittima e di spacciarsi per un mittente affidabile prendendo di mira altre vittime all'interno della stessa organizzazione.

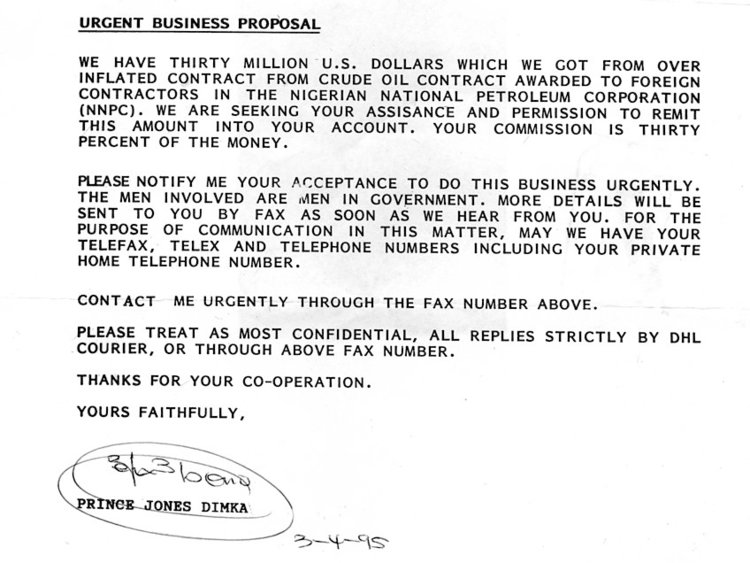

419/Truffa alla nigeriana (detto anche SCAM alla nigeriana)

Uno dei tentativi più antichi e di lunga durata in Internet è una prolissa e-mail di phishing proveniente da un sedicente principe nigeriano.

Secondo Wendy Zamora, Head of Content di Malwarebytes Labs, "Il protagonista della truffa alla nigeriana è un sedicente ufficiale di governo o membro di una famiglia reale che ha bisogno di aiuto per trasferire milioni di dollari all'esterno della Nigeria. L'e-mail è contrassegnata come "urgente" o "privata" e il mittente chiede al destinatario di fornire il numero di un conto bancario per mettere i fondi al sicuro.

Poi vi prometteranno di darvi milioni in cambio dell’aiuto, aiuto che ovviamente dovrete anticipare VOI con numerosi versamenti per fantomatiche “tasse doganali”, “tasse per l’avvocato”, con la promessa di diventare ricchi, manca ancora solo un piccolo versamento e i soldi saranno sul tuo conto… e poi ovviamente non arriveranno MAI, mentre nei mesi, VOI a LORO avrete versato MIGLIAIA di franchi.

Nell'immagine un esempio di documento scansionato di un sedicente "principe nigeriano".

Questo tipo di truffa informatica viene spesso denominata anche "scam", che in inglese significa proprio "truffa".

Questa è la LEVA dell’AVIDITA’ - vi ricordate? - A fronte di una promessa di ingenti somme di denaro, facile, esentasse, nascosto, molte persone dimenticano di analizzare gli indicatori e si fanno fregare con il pensiero “magari questa volta potrebbe essere vero”. Nessuno regala nulla, ricordate. Tutte le email che promettono vincite, riscatti, premi, sono pericolose.

Un'esilarante versione aggiornata del classico modello di truffa alla nigeriana viene riportata nel 2016 dal sito di news britannico Anorak, destinatario di un'e-mail da parte di un tal Dr. Bakare Tunde, che sostiene di essere il project manager del settore astronautico dell'agenzia di sviluppo e ricerca spaziale nazionale della Nigeria.

Il Dr. Tunde afferma che suo cugino Abacha Tunde, maggiore dell'aeronautica militare, è disperso in una vecchia stazione spaziale sovietica da oltre 25 anni. Le autorità spaziali russe potrebbero organizzare una spedizione per riportarlo a casa in cambio di soli 3 milioni di dollari. I destinatari dell'e-mail devono solo trasmettere i dati del loro conto bancario per effettuare il trasferimento della cifra necessaria, ottenendo dal Dr. Tunde un compenso di 600.000 dollari.

Il numero "419" associato a questa truffa fa riferimento alla sezione del codice penale nigeriano che interviene sulle frodi e stabilisce accuse e pene per i responsabili.

Nella foto, il povero Dr. Abacha Tunde.

Phone phishing, phishing telefonico: le chiamate di finti supporti tecnici Microsoft o Apple

I tentativi di phishing telefonico, noti anche come voice phishing o "vishing", sono telefonate da parte del phisher che dice di essere un rappresentante di una banca, o delle forze dell'ordine o di qualche altra agenzia pubblica, o di un supporto tecnico informatico come "la Microsoft o la Apple".

Il phisher comunica alla vittima informazioni allarmanti e insiste affinché il problema sia risolto immediatamente mediante la condivisione dei dati del conto bancario, le password, o il pagamento di una multa o di un sedicente "programma antivirus" che ovviamente vi forniscono e installano loro.

Il pagamento richiesto deve avvenire in genere tramite bonifico o carta di credito prepagata, in modo che il phisher risulti poi irritracciabile.

A volte chiedono anche di potersi collegare al vostro PC tramite programmi di assistenza remota, come Teamviewer, Anydesk, Ammy o altri e vi mostrano abilmente inesistenti “problemi urgenti sul vostro computer” che vanno risolti SUBITO da loro, previo ovviamente pagamento di qualche antivirus (falso).

RICORDATE!

NESSUNA Microsoft o Apple o altra azenda di sicurezza informatica, vi contatterà MAI per prima, per telefono, per dirvi che sul vostro computer ci sono virus, o problemi. MAI, in NESSUN CASO. Se avete problemi al PC lo sapete solo voi, e allora contatterete voi un tecnico. Ma non sarà MAI Il tecnico a chiamarvi per dirvi che “si è accorto di qualcosa” . NON LO POSSONO FARE e non lo possono sapere. Il vostro PC è visibile solo a voi ed eventualmente al VOSTRO tecnico, che però siete VOI a dover contattare e soprattutto ad AUTORIZZARE DI PERSONA ogni volta per “entrare” nel vostro PC e ad agire per ripararvelo.

Non vi chiameranno mai, ripeto, MAI, loro. Se ricevete chiamate di questo tipo, riattaccate.

L'SMS phishing o "smishing"

l'SMS phishing è il gemello cattivo del vishing, agisce allo stesso modo ma tramite un SMS (che può contenere un link dannoso). VI spingono a credere di aver vinto un premio (leva dell’avidità) o vi minacciano che vi chiuderanno qualche conto o account (leva della paura).

Non cliccate sui link contenuti in SMS che vi dicono di partecipare a concorsi, a quiz, o che vi dicono di “inviarlo a 20 contatti per vincere il nuovo iphone”. Sono TUTTE, e SEMPRE, truffe.

E ovviamente, non condividetelo.

I messaggi possono anche arrivarvi via Whatsapp, come nell'immagine d'esempio qua sotto:

L'amico in difficoltà all'estero

In questo particolare tipo di scam (truffa), ricevete una email da un vostro conoscente, direttamente dalla sua casella di posta (quella reale!), che vi chiede aiuto.

Questo potrebbe indurvi a pensare che sia stato proprio lui o lei a inviarvelo. E invece no, e la cosa si spiega col fatto che il vostro amico, a sua volta, è stato vittima di FURTO DI IDENTITÀ della sua email, da un truffatore che gli ha trafugato la password di posta elettronica, tramite i metodi elencati sopra.

In questo caso la leva su cui si appoggia l'inganno è quella dell'EMPATIA.

Il truffatore, una volta entrato in possesso della casella email del vostro conoscente, invierà a tutti i SUOI contatti email una richiesta particolare, che si può riassumere così:

"Caro amico, mi trovo all'estero, mi hanno rubato la borsa / il portafoglio / il telefono / tutto quanto, non ho più soldi né documenti di identità, e ti chiedo di aiutarmi con una piccola somma in modo da potermi pagare il biglietto di dientro / l'hotel / la copia dei documenti".

Il truffatore vi chiede anche di ricontattarlo solo per email, e non per telefono, perché gli è stato rubato.

Voi, vedendo che la richiesta proviene da un vostro conoscente e da una email legittima, magari nella vostra rubrica, siete spinti a credere che la richiesta sia onesta e legittima.

Se vi succede, TELEFONATE di persona al vostro conoscente per accertarvi della situazione. Scoprirete nel 99% dei casi che sono in patria e che non ne sanno nulla.

Avvisateli anche che la loro email è stata trafugata, perché probabilmente hanno incautamente dato la loro password al truffatore, a loro volta, e che devono quindi immediatamente prendere provvedimenti (cambiare password della loro email, attivare la verifica in due passaggi, e avvisare i loro amici della truffa in corso).

Come identificare un attacco di phishing

Riconoscere un tentativo di phishing non è sempre semplice, ma alcuni consigli, un po' di disciplina e una certa dose di buon senso possono essere di grande aiuto.

Analizzare bene il dominio a cui si chiede di accedere.

Il fatto che il sito abbia una struttura del tipo “login.latuabanca.web.maxweb.com/credenziali”, e che dunque contenga “latuabanca” nel dominio, non vuol dire che sia affidabile. Anzi: bisogna sempre controllare l’url nella barra degli indirizzi perché, nonostante la pagina possa essere graficamente identica a quella dell’istituzione reale, può essere stata caricata su un dominio diverso e usato ai fini fraudolenti,

Richiesta di informazioni personali

È molto ma molto improbabile che la vostra banca vi mandi un’e-mail chiedendo di accedere al loro sito, a meno che non si tratti ad esempio di un’operazione di cambio di password richiesta da voi nei minuti precedenti. Diffidate dunque da qualsiasi messaggio che vi arriva dal nulla in cui vi si chiede di accedere al sito per motivi di “aggiornamento” o “operazioni da confermare”. Che non avete richiesto.

Offerte troppo interessanti

I truffatori trovano escamotage di tutti i tipi per far abboccare gli utenti, ma a volte si perdono in un bicchier d’acqua: se vi si chiede di accedere al sito (sia esso delle poste, della vostra banca e così via) per partecipare a un concorso dal premio molto ghiotto, diffidate sin da subito e fate i controlli di cui parlato sopra, e dunque link, dominio del sito etc….

“Ciao Mario, hai vinto la lotteria”.

Riconoscere questo tipo di mail phishing è molto semplice. Vi arriva un messaggio che annuncia la vostra vincita a un concorso o una lotteria a cui non avete mai partecipato? Sarà quasi sicuramente un tentativo di truffa.

Richiesta di soldi

Questa tipologia si presenta in diverse maniere: dall’amico o al tizio francese che vi chiede un piccolo prestito perché bloccato in un altro paese, all’agenzia che vi chiede di pagare le tasse tramite una procedura online linkata nell’e-mail. Massima attenzione qualora se ne riceva uno. Ultimanente vanno molto forte anche le proposte di prestiti a tassi super agevolati o a interessi zero, però per ricevere questi soldi dovrete... indovinate un po'? ... essere VOI ad anticipare soldi, fantomatiche spese legali, interessi, spese doganali o chssà che altro si inventeranno.

Attenzione, perché sanno essere MOLTO CONVINCENTI. Invieranno allegati, PDF, documenti timbrati, tutto ovviamente falsificato, in modo da cercare di convincerci che quello che farete sarà l'ultimo versamento, solo l'ultimo, prima di poter "liberare i fondi bloccati" che vi aspettano. Vi scriveranno per email, e vi contatteranno su Whatsapp, e anche per telefono: è un vero e proprio lavoro, quello del truffatore, e lo fanno dannatamente bene.

E invece, per colpa dell'avidità, rimarrete con il conto svuotato.

Imprese o enti conosciuti

Posta, Banca, Swisscom, e tutte le altre sono tra le aziende preferite da coloro che attuano le truffe via e-mail phsihing.

Complice il “timore” causato dalla ricezione di un messaggio, all’apparenza affidabile se non uguale in tutto e per tutto a quello inviato dalle imprese stesse, in cui si chiede il saldo di un debito, ma anche, al contrario, la riscossione di un rimborso, spesso gli utenti di fidano dell'"azienda svizzera affidabile e sicura".

Ultimamente per esempio arrivano diverse email truffa, molto ben falsificate, da Hostpoint, e anche in questo caso ovviamente non si tratta di loro, ma di un'email fasulla. Ne hanno parlato loro stessi sul loro sito a questo indirizzo.

In questi casi bisogna prestare molta attenzione, cercando magari di contattare telefonicamente l’ente o il negozio per stabilire se il messaggio sia provenuto realmente da loro o meno.

Come abbiamo anticipato, presta attenzione a elementi ambigui o strani e che ti sembrano inconsueti.

Sottoponi il messaggio al "test del fiuto". Fidati dell'intuito, ma non farti cogliere dal panico. Fermati e rileggi bene. Al limite chiedi un’opinione a chi ritieni più competente di te, prima di fare qualsiasi cosa.

Gli attacchi di phishing fanno spesso leva sulla paura per offuscare la lucidità dell'utente. O sull’avidità nel promettergli grosse somme. Ricordi?

Ci sono degli elementi oggettivi che potete analizzare, dei cosiddetti “indicatori di sicurezza” che vi aiutano al 99% nell’identificazione della “fregatura”.

Ecco alcuni altri segnali che aiutano a riconoscere un tentativo di phishing:

L'e-mail propone un'offerta troppo vantaggiosa per essere vera. Potrebbe, ad esempio, comunicare una vincita alla lotteria, un premio di valore o altre ottime notizie (poco credibili). Un prestito a interessi zero, un ipad vinto se condividete il messaggio, un Quiz sul QI che alla fine vi chiede di inserire il vostro numero di telefono. TUTTE TRUFFE!!!

Ricordate le DUE LEVE per attirare la vostra attenzione e interesse?

Esatto: la PAURA e l’AVIDITA’.

O vi minacciano, o vi promettono tesori.

Ecco una list riassuntiva di indicatori potenziali di fregatura.

- Riconosci il mittente, ma non è una persona con cui hai contatti. Il nome di un mittente conosciuto con cui però in genere non comunichi è sospetto, soprattutto se il contenuto dell'e-mail non riguarda in alcun modo le tue normali responsabilità lavorative o rapporti di amicizia. Lo stesso vale nel caso in cui ti trovi in "cc" in un'e-mail inviata a persone che non conosci o un gruppo di colleghi di aziende diverse.

- VERIFICA BENE L’INDIRIZZO EMAIL DEL MITTENTE! Se vedi scritto “Elisa Danese”, che è il mio nome, ma l’indirizzo è qualcosa del tipo 459293mda3432@rass.druzurf.ru, (email digitata a caso) davvero credi che sia io? No! Spesso i programmi di posta “nascondono” l’indirizzo email del mittente e mostrano solo il nome. Il nome è facilmente falsificabile, potete farlo anche voi. Io posso spedirvi una email dal mio indirizzo normale e scrivere come mittente “Mario Rossi”. Quindi il NOME che appare nn significa nulla. Cercate il vero indirizzo, dove c’è la @ , e guardatelo attentamente.

- Il tono del messaggio è allarmante. (leva della paura) Presta attenzione quando l'e-mail è caratterizzata da un linguaggio forte o allarmistico che crea un senso d'urgenza, ad esempio, se ti esorta a fare clic e intervenire subito per evitare che il tuo account sia chiuso. Ricorda, le organizzazioni affidabili non chiedono informazioni personali su Internet. Né le banche, né la Microsoft, né la Apple, né la Polizia. Né Bill Gates. Bill Gates non ti regala soldi, li dona alle associazioni di beneficienza, ma non a te direttamente.

- Il messaggio contiene allegati inattesi o inconsueti. Tali allegati possono contenere virus, malware, ransomware ( i virus del ricatto, che ti criptano i dati e poi chiedono un pagamento per riaverli indietro) , o altri tipi di minacce online. Non aprire se non hai richiesto tu un documento Word o una immagine. Se non clicchi su un allegato sospetto non succede niente, e sei al sicuro. Al limite chiedi al tuo informatico DI FIDUCIA di controllare l’email sospetta, inoltrandogliela.

- Il messaggio contiene link sospetti. Ricorda, il link è l’URL, ossia il WWW: guardalo bene e leggi cosa appare passandoci su il mouse, senza cliccarlo. Anche quando non noti nulla di quanto indicato sopra, non fidarti di link contenuti in e-mail. Puoi piuttosto passare il cursore sopra il link per leggere l'URL reale. L’URL è l’indirizzo del sito, il dominio, il WWW insomma.

- Tieni gli occhi aperti alla ricerca di minimi errori ortografici in siti altrimenti familiari, perché sono indicatori di truffa. È sempre consigliabile digitare personalmente l'URL piuttosto che fare click sul link riportato nell'e-mail. Se Paypal ti scrive e ti invita a cliccare su un link, ad esempio, non farlo. Apri il browser, cioè il tuo programma preferito per navigare in Internet (chrome, Firefox, Safari) e scrivi tu stesso “www. Paypal .com e segui le indicazioni sul sito originale). Se vedi scritto PEYPAL o MICRUSOFT allora sai che il sito è fasullo. Attenzione perché certe manomissioni sono difficili da vedere, come le M mascherate da N più I o gli zero e la lettera O che si assomigliano, e cose simili che giocano con la somiglianza di alcuni caratteri.

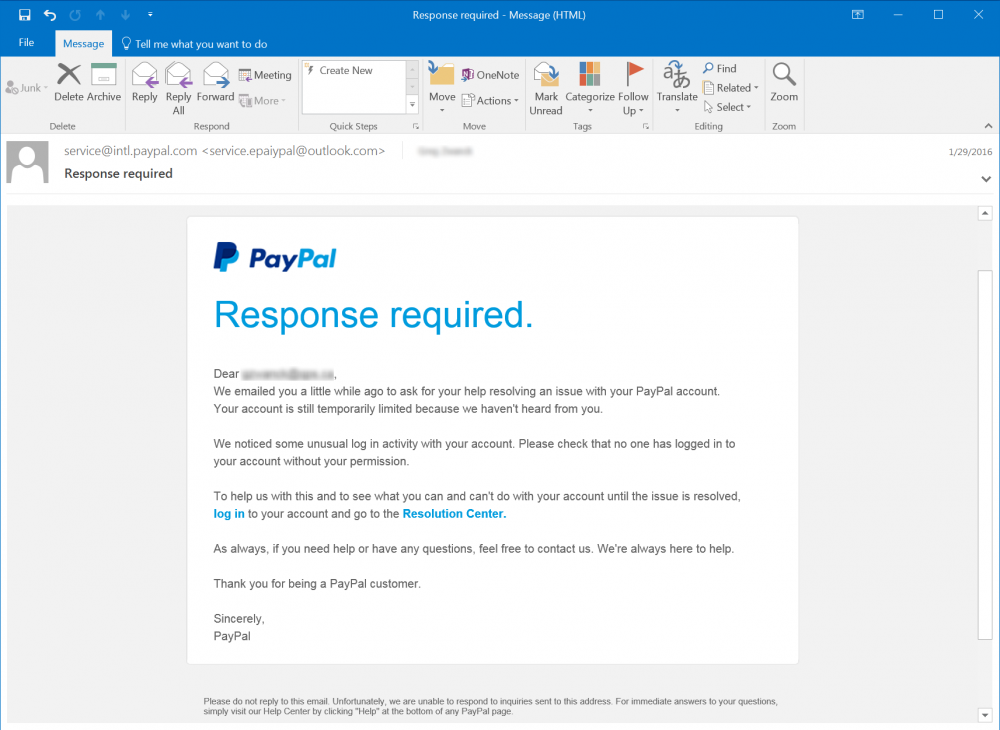

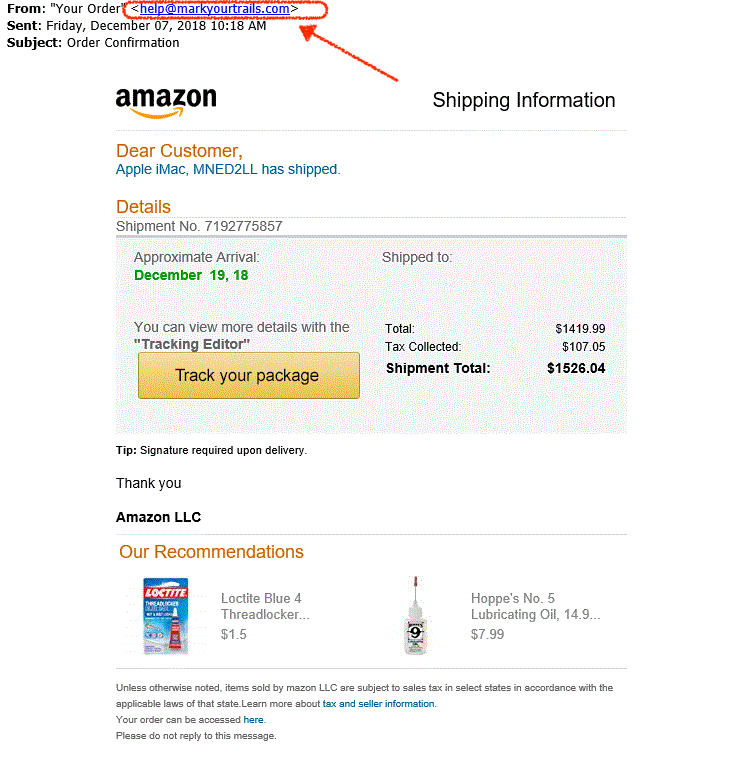

Ecco un esempio di tentativo di phishing che falsifica un avviso da parte di PayPal, in cui si chiede al destinatario di fare clic sul tasto "Conferma adesso". Se si scorre con il mouse sopra il tasto si scopre la reale destinazione dell'URL. Inoltre avete notato bene l'indirizzo del mittente?

Esatto... "service . epaiypal @ outlook .com" non sembra proprio il reale indirizzo di Paypal, che viene MASCHERATO dall'iniziale "service @ intl.paypal.com", che è solo il "falso nome", appiccicato come etichetta, al vero indirizzo email fraudolento sottostante.

Ecco un'altra immagine relativa a un attacco di phishing che in questo caso falsifica Amazon. Notate l'indirizzo email?... ovviamente fasullo.

Un altro chiaro campanello d'allarme è la minaccia, per esempio, di chiudere l'account Amazon in caso di mancata risposta entro 48 ore. (Senso di urgenza, leva della paura)

Facendo clic sul link di tracking della email si viene indirizzati a un modulo che invita a condividere informazioni importanti che verranno utilizzate dal phisher per commettere il furto: la pagina che appare è ovviamente fasulla come si scopre osservando bene l’url.

Come detto in precedenza, il phishing può interessare computer fissi, portatili, tablet e smartphone. La maggior parte dei browser Internet è dotata di metodi per verificare la sicurezza dei link, ma la prima linea di difesa contro il phishing è il giudizio degli utenti. Allenati a riconoscere i segnali di phishing e cerca di agire responsabilmente quando controlli le e-mail, leggi i post su Facebook o giochi online.

Consigliamo sempre di utilizzare comunque dei software di sicurezza anti-malware (come Malwarebytes Premium)

La maggior parte degli strumenti di sicurezza informatica è in grado di rilevare allegati o link ingannevoli, quindi anche se ti fai ingannare da un tentativo di phishing ben formulato, lo strumento di sicurezza ti potrebbe impedire di condividere le tue informazioni con le persone sbagliate.

Phishing su Facebook

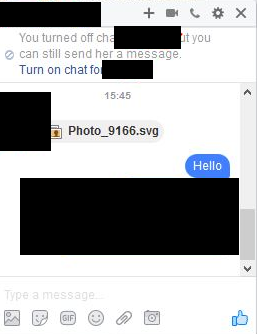

Alcuni utenti possono ricevere dei messaggi privati su Messenger di Facebook da utenti che conoscono (che a loro volta hanno avuto il loro account rubato). Non fate quindi affidamento sul fatto che “eh, ma io conosco tizio o caia”. Non vuol dire niente.

Il messaggio spesso è pure in inglese, perché quindi un vostro contatto che parla italiano dovrebbe dirvi, in inglese, di cliccare su una fantomatica foto o altro?

Spesso in questi messaggi fraudolenti vi viene detto che siete presenti in una foto “strana” e di controllare subito. E vi mettono sotto la foto su cui cliccare.

Come nell'esempio qui sotto:

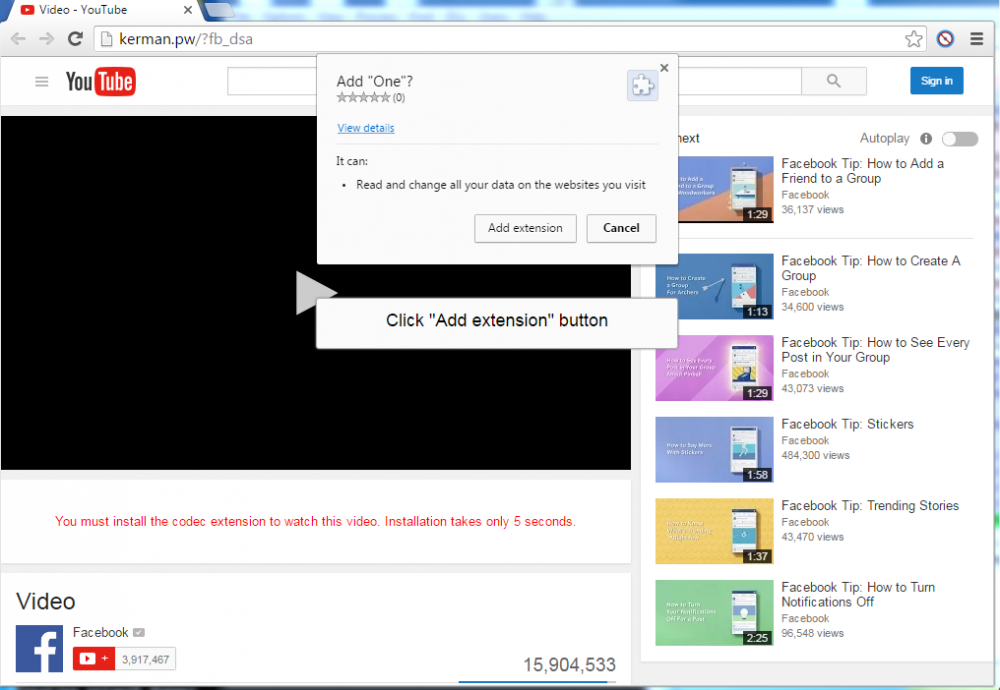

La foto in verità contiene un virus o meglio, una “estensione” di Facebook. Poi venite rimandati su una pagina di Youtube (falsissima, non reale!!) che ti chiede, di nuovo, di installare delle estensioni per poter vedere il video (che non esiste) sulla pagina.

A questo punto vi siete già infettati con un paio di virus e malware. E starete a vostra volta, e a vostra insaputa, inviando messaggi a tutta la vostra lista contatti di FB che a loro volta riceveranno da voi il tentativo di truffa.

a questo link dell'Università di Verona potrete trovare altri interessanti esempi di phishing, in italiano, segnati e spiegati ottimamente.

Anche sulla pagina https://www.attentionline.it/ trovate sempre aggiornamenti sugli ultimi tentativi di truffa via SMS, email, whatsapp e altro.

Condividete questo articolo ai vostri amici, e conoscenti, parenti anziani, che sospettate possano aver bisogno di qualche dritta per difendersi nel vasto mondo digitale.

Trovare i tastini per la condivisione su Facebook o su Whatsapp in alto a sinistra di questa pagina.

Se avete dubbi su una email che avete ricevuto o su come procedere davanti a un messaggio sospetto, CONTATTATECI! Vi possiamo consigliare e guidare.

Stay safe, stay healthy!

Immagini by Gemini AI, Pexels, Wikimedia Commons (CC)

Elisa D., 28 dicembre 2020